Empresas sob ataque: Phishing com notificações de quarentena compromete milhares em todo o mundo

A Check Point Research, detetou uma nova campanha de phishing de grande escala que explora o formato habitual das notificações de quarentena de e-mails para enganar utilizadores empresariais.

A operação, que envolveu mais de 32.000 mensagens de correio eletrónico, teve como alvo 6.358 empresas em várias regiões do globo, com o objetivo de recolher credenciais de acesso através de páginas de login falsas.

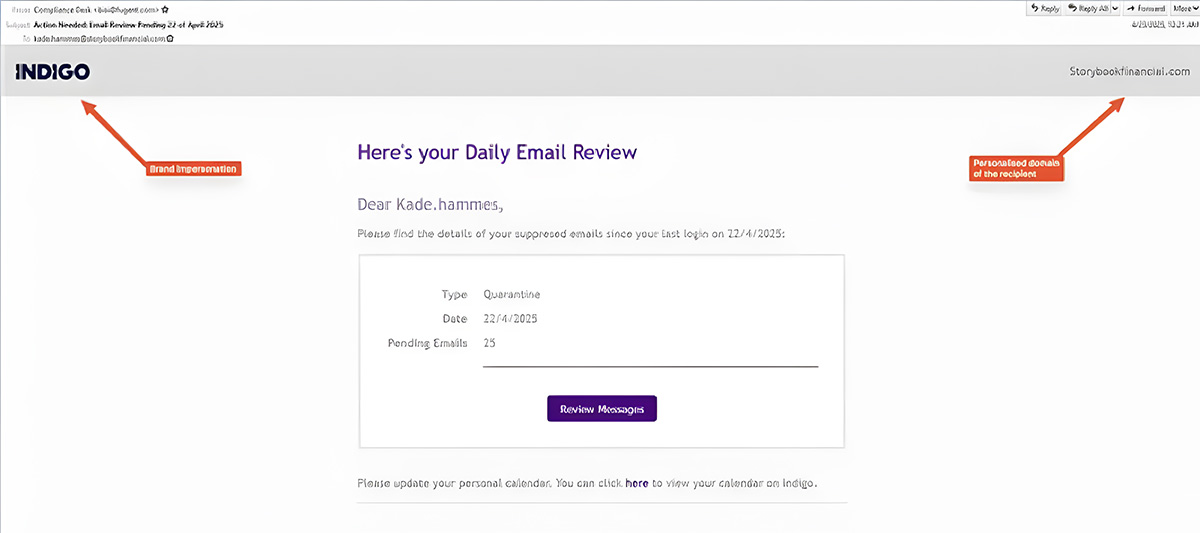

Aparência legitima como isco digital

Segundo os investigadores da Check Point, os e-mails foram enviados a partir de contas comprometidas pertencentes a três domínios diferentes. As linhas de assunto foram cuidadosamente redigidas para transmitir urgência e parecerem legítimas, com exemplos como:

- “Email enviado para quarentena – revisão necessária”

- “Entrega de email atrasada – nova tentativa agendada”

- “Ação necessária: revisão de email pendente”

Os utilizadores eram incitados a clicar num link para consultar a mensagem “em quarentena”, sendo depois redirecionados para uma página de login falsa, onde os atacantes procuravam recolher os dados de acesso.

Tática comum, impacto global

A eficácia desta campanha assenta na familiaridade das notificações automáticas de serviços de e-mail, explorando o senso de urgência e a confiança no formato. O impacto foi particularmente significativo no continente americano, onde 90% dos alvos estavam sediados no Canadá e nos Estados Unidos. Os restantes 10% dividiram-se entre a Europa e a Austrália.

“Esta campanha mostra como os cibercriminosos continuam a evoluir na forma como manipulam rotinas digitais comuns para enganar utilizadores e obter acesso a redes corporativas,” afirma Bruno Duarte, Security Engineer Team Leader da Check Point Software Portugal. “Notificações de quarentena, que geralmente inspiram confiança, estão agora a ser usadas como porta de entrada para ataques de phishing direcionado. É fundamental que as empresas invistam em formação contínua e soluções tecnológicas que bloqueiem estas ameaças antes de chegarem ao utilizador.”

Recomendações da Check Point para proteção contra este tipo de ataque:

- Verificar cuidadosamente o remetente e não clicar em links de e-mails suspeitos ou não solicitados.

- Implementar autenticação multifator (MFA) para dificultar acessos não autorizados, mesmo que as credenciais sejam comprometidas.

- Educar os colaboradores com formações regulares sobre como identificar tentativas de phishing e engenharia social.

- Utilizar soluções avançadas de filtragem de e-mail, como o Harmony Email & Collaboration, para bloquear tentativas antes de chegarem à caixa de entrada.

- Rever e atualizar regularmente os protocolos de segurança para garantir proteção contra novas técnicas de ataque.